II. Utilisation de l'Informatique pendant la Guerre

Comment l'Informatique a-t-elle été utile pendant la guerre depuis le XXe siècle?

Nous allons considérer plusieurs machines, techniques ou technologies relatives à l'informatique au XXe siècle. Ces techniques sont placées dans un ordre chronologique.

↑ I. L'Enigma, machine de cryptage dès 1918

Qu'est-ce que l'Enigma, dans quelles circonstances a-t-elle été créée et quelle a été son utilisation pendant la guerre?

Le début du XXe siècle avait été une période de grandes avancées dans le domaine du cryptage, et ce longtemps avant l’arrivée d’Hitler au pouvoir. Dans les années 20, la Pologne commença à intercepter des messages cryptés allemands et engagea des mathématiciens pour casser le code.

Les allemands utilisaient une machine de cryptage électromécanique appelée “Enigma”, inventée en 1918 par Arthur Scherbius, qui fonctionnait de la manière suivante (voir ci-contre) : on tape une lettre sur la machine. Une série de trois rotors transforme la lettre tapée en une autre, à la manière d'un alphabet de substitution. La subtilité de cette machine est qu’à chaque fois que l’on presse une touche, les rotors tournent et changent de position et, par conséquent, l’alphabet de substitution change. De plus, dix connexions étaient effectuées afin d'offrir davantage de possibilités d'alphabet de substitution.

L’avantage de cette machine est que, même si l'on réussissait à voler une Enigma intacte et que l’on en comprenait le fonctionnement, le code de cryptage resterait incassable, car on ne peut pas savoir quelle est la position de départ des rotors ni connaître les connexions, connexions que l'opérateur ignorait car le tableau de connexion était modifié puis fermé à clef par un officier dans le but d'éviter les fuites.

Trois mathématiciens polonais nommés Henryk Zygalski, Jerzy Róycki et Marian Rajewski ont découvert une faille à ce système de cryptage.

Dans le but de mieux expliquer cette faille, voici un message ayant réellement été envoyé par les allemands (que nous ne pourrons malheureusement pas déchiffrer) :

Exemple de message crypé par une Enigma

Pour pouvoir décrypter le message envoyé, le receveur devait connaître la position initiale des rotors, qui variait pour chaque message. Le talon d'Achille du système était qu'avant le corps du message, l'opérateur choisissait au hasard trois lettres d'une clef de message (imaginons que dans le cas ci-dessus cela était “TCP”) qu'il saisissait deux fois sur l'Enigma (“TCPTCP”), dont la position initiale des rotors était donnée dans des livrets changés tous les mois, comme celui ci-contre. Cela était fait dans le but d'éviter des erreurs lors de la transmission. L'opérateur notait le résultat chiffré (ici, “ADJJNA”) et repositionnait les trois rotors sur la position “TCP”; puis frappait le reste du message. Le fait d'envoyer deux fois la clé de message permit au mathématiciens polonais de pouvoir décrypter le message.

Réf. : Dirk Rijmenants. “Enigma Message Procedures”.

Réf. : Didier Müller, La bombe de Turing

↑ 2. L'ARPANet : Internet v. 1.0

Qu'est-ce-que l'ARPANet, et dans quel but a-t-il été développé?

L’internet marque une réelle révolution dans l’informatique car, grâce à cette nouvelle technique d'échange d'informations, le réseau informatique s'est étendu pour devenir mondial. Les origines de l’internet datent de la Guerre Froide, conflit durant lequel s'opposent les deux superpuissances que sont les États-Unis et l’URSS. L'US Air Force (L’armée de l’air américaine) cherche un moyen de communication qui puisse résister à une attaque aérienne à la bombe, notamment à la bombe nucléaire, l'URSS ayant cette arme depuis 1949.

En 1962 le projet ARPANet est lancé par ARPA (aujourd’hui appelé DARPA), une agence du département américain de la défense. En 1968, l'ARPA lança une demande de devis dans le but de réaliser concrètement son projet. Beaucoup des entreprises de télécommunication n'ont pas même répondu, car ils croyaient cela impossible. Finalement, l'entreprise américaine BBN Technologies fut choisie pour créer quatre Interface Message Processors (IMP, voir l'image ci-contre), des machines formant un réseau étant capable de transmettre les ressources informationnelles à tous les ordinateurs connectés au réseau. Le réseau ARPANet fut opérationnel en 1969. Voyons le fonctionnement de ce réseau au travers d'une image.

Schéma explicatif simplifié du fontionnement de l'ARPANet

Les différents ordinateurs connectés au réseau, appelés “hôtes”, communiquent entre eux via des IMP. Ces quatre IMP formaient ensemble un sous-réseau qui donnait l'impression aux hôtes de communiquer directement. Individuellement, chaque IMP délivrait l'information vers l'IMP étant estimé le plus proche de l'hôte dans le sous réseau. L'information était divisée sous forme de paquets, semblables à des “lettres de poste” numérotées de telle sorte qu'en cas de panne temporaire du réseau, l'information ne soit pas altérée. Les paquets peuvent même arriver dans le désordre que l'information sera remise en ordre automatiquement. Ce type de réseau avec une communication entre plusieurs “serveurs” ou “nœuds” s'appelle réseau distribué, car ce n'est non pas un mais plusieurs nœuds qui acheminent l'information à travers le réseau. Cela est utile pour limiter les dommages dans le cas de la perte d'un nœud, par exemple en cas de la destruction à la bombe d'un de ceux-ci.

En 1972, le réseau américain ARPANet se trouvait déjà sur 24 sites, dont, notament, le Departement of Defense Américain (DoD) et la NASA.

C’est en 1983 que les protocoles TCP/IP ont été ajoutés, ce qui permit pour la première fois l'utilisation du terme d' “Internet”, contraction de l'anglais “International Network”. Ces protocoles sont une série de normes du réseau (qui était toujours ARPANet à ce moment-là) spécifiant dans le détail la façon dont les hôtes communiquent ansi que la manière d'acheminer l'information. Ces protocoles sont devenus nécessaires, le réseau ARPANet comprenant de plus en plus d'hôtes, il y avait des problèmes de compatibilité entre les différents ordinateurs du réseau.

Le réseau informatique ARPANet a officiellement pris fin en 1990, 20 ans après sa mise en service. Le réseau était alors déjà démilitarisé, notamment avec la chute du mur de Berlin en 1989, puis la fin de la Guerre Froide en 1991. Mais avec les plus de 100 000 hôtes en 1989, une autre forme d'utilisation militaire des réseaux Internationnaux sera faite, qui, aujourd'hui, est non seulement toujours utilisée, mais plus que jamais primordiale pour les services de renseignements, tels la CIA américaine ou la DGSE française. On nommera ces conflits informatisés la Cyber-Guerre.

Réf. : “The Arpanet, Forerunner of Today's Internet”. Site officiel de BBN Technologies.

↑ 3. La Cyber-Guerre

L’internet est aujourd’hui un réseau omniprésent, il nous permet d’être connectés continuellement avec le monde. Il n'est pas rare que les actualités se retrouvent d’abord sur l’Internet avant d'être annoncées dans le journal du soir ou dans la presse du lendemain. Des entreprises très diverses utilisent l’Internet pour partager des informations, tels des contrats, des Demandes de Modification, des Procès Verbaux… C’est pourquoi de nouvelles armes ont vu le jour.

↑ A. Qu’est ce la cyber-guerre ?

La Cyber-Guerre ou guerre informatique est une nouvelle forme de conflictualité qui est apparue vers la fin du XXème siècle mais qui n'a réellement pris sont envol que depuis le début du siècle. Le réseau Internet devient alors un énorme champ de bataille virtuel pour les pirates ou hackers, appelés “cyberwarriors” dans le cas de pirates gouvernementaux.

L’objectif de ces guerres est de détruire ou modifier des fichiers sur un ordinateur ennemi, décrypter des informations chiffrées, couper l’hôte d'un réseau, espionner les actions de l'utilisateur, voire de “prendre la main” sur un ordinateur, c'est-à-dire le contrôler à distance. Ces sous-objectifs peuvent eux-mêmes être des moyens de réaliser des objectifs à portée plus grande : brouiller des informations gouvernementales, interrompre des réseaux électriques à l'échelle nationale, voire même utiliser des techniques détournées afin de collecter et transmettre automatiquement des informations classées secret défense à un service secret ennemi.

Réf. : SMITH, S.E. “What is Cyberwar?”

↑ B. Quels sont les “armes” utilisées?

Il existe plusieurs types d’armes. Le ou les moyens utilisées diffèrent en fonction de l’objectif visé. Voyons plusieurs de ces moyens.

L’attaque par déni de service.

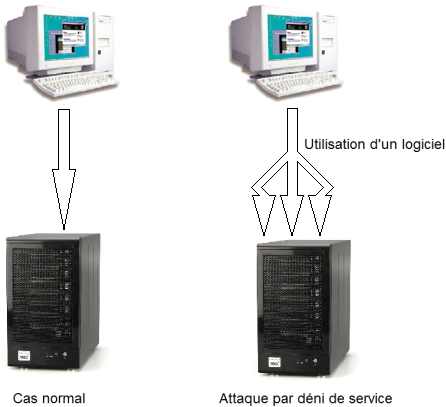

L'attaque par déni de service, ou attaque DoS (“Denial-of-Service”) peut être utilisée dans l’objectif de fragiliser un réseau. À chaque fois qu'un ordinateur cherche à se connecter à un site Internet, il envoie une requête, une demande au serveur de ce site. Le serveur se charge de répondre et d’accepter la demande. Le site internet s’affiche alors. Avec une attaque par déni de service, un logiciel se charge de simuler un certain nombre de demandes au serveur. Le serveur est alors surchargé, il n’arrive plus a suivre le nombre de demandes ce qui peut se conclure par un arrêt temporaire ou définitif du serveur. On peut augmenter l’efficacité de ces attaques en utilisant plusieurs ordinateurs et en coordonnant les demandes, ce qui s'appelle attaque par déni de service distribué, ou DDoS (“Distributed Denial-of-Service”). C'est une technique simple mais efficace.

Schéma d'une attaque par déni de service

Le ver, le virus et le cheval de Troie.

Ces trois logiciels sont souvent confondus et appelés “virus”, ce qui n'est pas faux car le ver et le Cheval de Troie en sont des sous-catégories. Ces fichiers malveillants sont classiques pour un pirate, mais peuvent être très puissants lorsqu'ils sont bien programmés. Un tel programme peut donner un contrôle total de l’ordinateur au pirate. Pourtant, ceux d’une telle puissance ne sont pas utilisés car trop vite détectables. La différence de ces logiciels réside essentiellement dans leurs façons d’agir.

Réf. : BEAL, Vangie. “The Difference Between a Computer Virus, Worm and Trojan Horse”.

Réf. : Michel Dubois. “Les virus informatiques”.

Réf. : “What are viruses, worms, and Trojan horses?” Site de l'université Indiana

↑ C. L'opération Olympic Games dans la guerre Iran-Israël

L’opération Olympic Games (ou Opération Jeux Olympiques) est un bon exemple de Cyber-Guerre. Elle oppose l’Israël contre l’Iran, mais des sources telles le New York Times prétendent que cette opération a été mise en œuvre par les États-Unis. Cette opération aurait débuté en 2006, lancée par Georges Bush, et est un sujet encore actif. Son objectif est de saboter le programme de recherche nucléaire de l’Iran en ralentissant (voire en arrêtant) les centrifuges de purification de l'Uranium. Pour ce faire, un ver informatique très sophistiqué fut créé, le Stuxnet, programmé en plusieurs langages. Il a réussi à provoquer des dégâts isolés dans des usines de raffinement iraniennes, dont, lors de l'une des dernières versions de ce ver, l'arrêt temporaire de 1 000 des 5 000 centrifugeuses de la centrale de raffinement souterraine Natanz dont l’existence n'avait été révélée qu'en 2002.

Réf. : David E. SANGER, New York Times. “Obama Order Sped Up Wave of Cyberattacks Against Iran”.

↑ 4. Conclusion

L'Informatique, née pendant et après la Première Grande Guerre, utilisera diverses techniques afin de se développer, comme, par exemple, le binaire ou le réseau distribué. Ces techniques seront particulièrement utiles dans les conflits qui suivront. On peut citer la Guerre Froide, cause d'une course à la technologie dont l'objectif est de prouver la supériorité de l'idéologie de la superpuissance. Cette course causera la naissance de ce nouveau réseau, l'ARPANet, précurseur de ce qui deviendra l'Internet, aujourd'hui omniprésent. L'Internet sera lui-même la cause des cyber-guerres, forme de conflictualité pas plus âgée d'un quart de siècle.

Aujourd'hui l'informatique est toujours et plus que jamais en développement, ce qui ce voit notamment dans la compétitivité des grandes marques informatiques, telles l'Apple Américain ou l'Asus Taïwannais. Les êtres humains utilisent cet outil, mais se pourrait-il qu'un jour ce soit l'informatique qui “domine” l'Homme? C'est un processus que nombre de personnes considèrent comme déjà en marche.